CSRF攻击

Cross-Site Request Forgery

在浩瀚的互联网世界里,潜伏着各式各样的安全威胁,而其中有一种攻击手段因其隐蔽性和普遍性,尤其令人警惕——CSRF(跨站请求伪造)攻击。今天,我们就来揭开它的神秘面纱,探讨其原理、危害及防御策略,守护你的在线安全。

CSRF攻击是一种利用合法用户的凭证执行恶意操作的安全漏洞。当用户登录某个网站后,浏览器会自动携带Cookie等认证信息,这本是为了方便用户在不同页面间保持登录状态。然而,黑客可以通过精心设计的链接或脚本,诱使用户点击,利用其身份在后台发起请求,执行如转账、修改密码等敏感操作。由于请求来源于已登录的用户,服务器通常不会察觉异常,从而导致用户数据泄露或资金损失。

我们可以这么理解CSRF攻击:

攻击者首先盗用了你的身份,然后以你的名义进行某些非法操作。通过CSRF攻击,攻击者可以使用你的账户发送邮件,获取你的敏感信息,甚至盗走你的账户购买商品等。

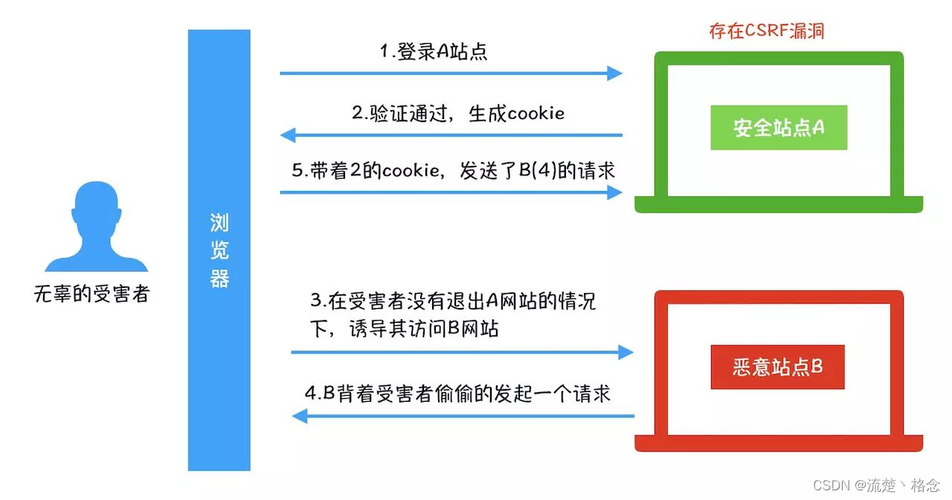

CSRF攻击攻击原理及过程如下:

1

用户C打开浏览器,访问受信任网站A,输入用户名和密码请求登录网站A。

2

在用户信息通过验证后,网站A产生Cookie信息并返回给浏览器,此时用户登录网站A成功,可以正常发送请求到网站A。

3

用户未退出网站A之前,在同一浏览器中,打开一个TAB页访问网站B。

4

网站B接收到用户请求后,返回一些攻击性代码,并发出一个请求要求访问第三方站点A。

5

浏览器在接收到这些攻击性代码后,根据网站B的请求,在用户不知情的情况下携带Cookie信息,向网站A发出请求。网站A并不知道该请求其实是由B发起的,所以会根据用户C的Cookie信息以C的权限处理该请求,导致来自网站B的恶意代码被执行。

从上面的流程可以看出,想要达成CSRF攻击,必须达到两个基本条件:

・ 登录受信任站点A,并在本地生成Cookie。

・在不登出A的情况下,訪问危险站点B。

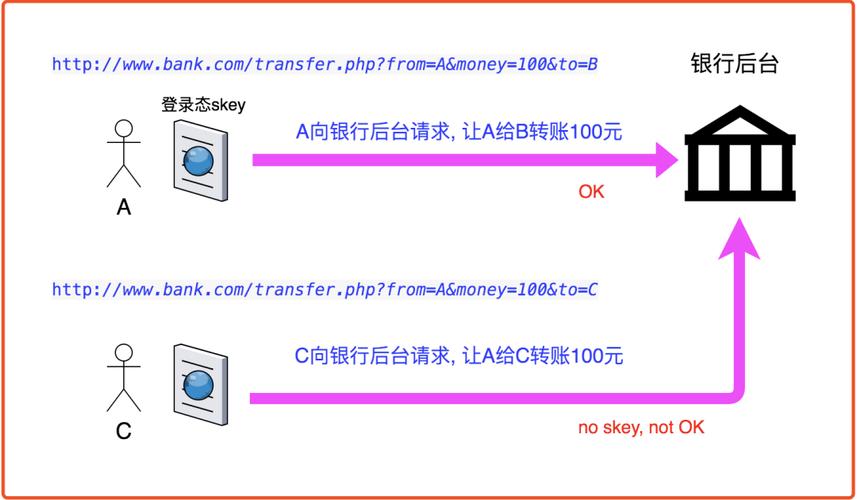

银行账户盗刷

攻击者通过钓鱼邮件或社交媒体分享,引导受害者点击一个看似无害的链接,实则暗藏恶意脚本,一旦点击,即可在受害者不知情的情况下,从其银行账户中划走资金。

假如一家银行用以运行转账操作的URL地址如下:

http://www.bank.com/transfer.php?account=Alice&amount=100&for=B

那么,一个恶意攻击者可以在另一个网站上放置如下代码:

<img src="http://www.bank.com/transfer.php?account=Alice&amount=100&for=C">

如果有账户名为Alice的用户访问了恶意站点,而她之前刚访问过银行不久,登录信息尚未过期,那么她就会损失100元。

社交账户劫持

通过伪装成好友的消息或帖子,诱导用户访问含有恶意代码的页面,进而控制其社交账户,发布垃圾信息或进一步传播攻击链。

使用双重验证盗刷

启用双因素认证(2FA),即使攻击者获取了你的登录信息,没有第二个验证步骤也无法完成关键操作。

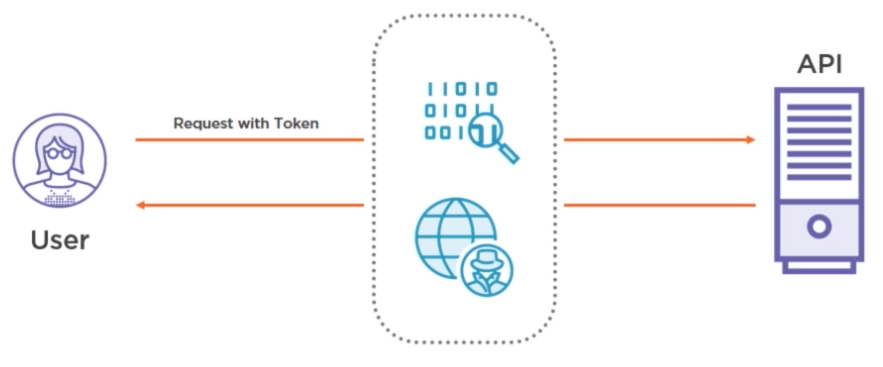

使用CSRF令牌(Token)

在每次提交表单时,服务器生成一个唯一的CSRF令牌,这个令牌一般是一长串的类值,并将其包含在表单中。服务器在处理请求时验证令牌的有效性,确保请求来自合法的来源。

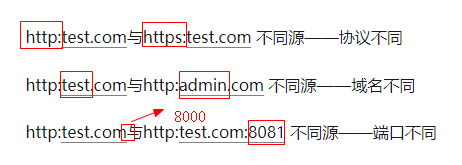

同源策略检查

(验证HTTP头部)

检查请求的来源(Referer或Origin头部),确保请求是从受信任的域名发出的。

用户教育

提高用户对网络钓鱼和恶意链接的警惕,避免随意点击来源不明的链接。

定期审查

定期检查网站代码,更新安全策略,修复可能存在的安全漏洞。

网络安全如同一场永无止境的攻防战,

而了解并防范CSRF攻击,

是我们在这场战斗中的重要一环。

让我们携手共建更安全的网络环境,

让我们能安心享受互联网带来的便利。

最后,提醒大家:

保护个人信息,警惕未知链接,

共同维护网络安全生态。

✦✦

由于微信公众号修改了推送规则,

没有加“星标★”的订阅号,

收到的推送只有标题和小图,

而且会慢慢收不到最新的推送。

想要不错过各类讯息,

小伙伴们可以将【乐科科集团】公众号

加个星标❤

你 “在看” 我吗?